Главная страница Случайная страница

Разделы сайта

АвтомобилиАстрономияБиологияГеографияДом и садДругие языкиДругоеИнформатикаИсторияКультураЛитератураЛогикаМатематикаМедицинаМеталлургияМеханикаОбразованиеОхрана трудаПедагогикаПолитикаПравоПсихологияРелигияРиторикаСоциологияСпортСтроительствоТехнологияТуризмФизикаФилософияФинансыХимияЧерчениеЭкологияЭкономикаЭлектроника

⚡️ Для новых пользователей первый месяц бесплатно. А далее 290 руб/мес, это в 3 раза дешевле аналогов. За эту цену доступен весь функционал: напоминание о визитах, чаевые, предоплаты, общение с клиентами, переносы записей и так далее.

✅ Уйма гибких настроек, которые помогут вам зарабатывать больше и забыть про чувство «что-то мне нужно было сделать».

Сомневаетесь? нажмите на текст, запустите чат-бота и убедитесь во всем сами!

Тунелювання

|

|

|

Рисунок 4.4 Традиційна модель тунелювання

Висилання певної частини мережевого трафіку через тунель є іншим методом побудови VPN, більш ефективним від інших. Найбільш поширеним механізмом тунелювання є використання загальної раутингової інкапсуляції (Generic Routing Incapsulation – GRE) між джерелом і раутером призначеня, між раутерами, або протоколів тунелювання між станціями, таких як L2TP, PPTP і DVMRP. Тунелювання можна розглядати як модель накладання, однак серйозність впливу масштабування приводить до того, що тунелі здійснюють за схемами “пункт-пункт” або “пункт-багато пунктів”. Тунелі “пункт-пункт” маєть менше проблем з масштабуванням, ніж тунелі “пункт-багато пунктів”, за вийнятком ситуацій, коли окремий вузол починає будувати багато тунелів “пункт-пункт” з багатьма кінцевими пунктами. Коли лінійна проблема масштабування уведена від цього пункту, то керованість тунелів “пункт-пункт” здійснюється виключно через адміністративне навантаження і тим самим через самі тунелі. З другого боку, тунелі “пункт-багато пунктів”, які використовують транзитний механізм, щоб збільшити кількість кінцевих пунктів на відстані одного стрибка від довільного іншого, потім створюють значно більш серйозну проблему масштабування.

Контрольні питання

1. Що таке віртуальна мережа?

2. Що таке фільтрування?

3. Як фільтруються данні при проходженні через два VPN- сервера різних організацій?

4. Що таке тунелювання і для чого його використовують?

Розділ 5. Комп’ютерні ІМ

Тема 5.1 Класифікація комп’ютерних мереж

План лекції

1. Загальні відомості про комп’ютерні мережі

2. Класифікація комп’ютерних мереж

1. Загальні відомості про комп’ютерні мережі

Під комп'ютерною мережею розумітимемо сукупність взаємозалежних через канали передачі даних комп'ютерів, що забезпечують користувачів засобами обміну інформацією і колективним використанням ресурсів мережі: апаратних, програмних та інформаційних.

Об’єднання комп'ютерів у мережу дає змогу спільно використовувати дороге устаткування - диски великої ємкості принтери, основну пам'ять, мати загальні програмні засоби і дані. Основним призначенням мережі є забезпечення простого зручного і надійного доступу користувача до розподілених загальносітьових ресурсів і організація їхнього колективного використання при надійному захисті від несанкціонованого доступу, а також забезпечення зручних і надійних засобів передачі даних між користувачами мережі.

2. Класифікація комп’ютерних мереж

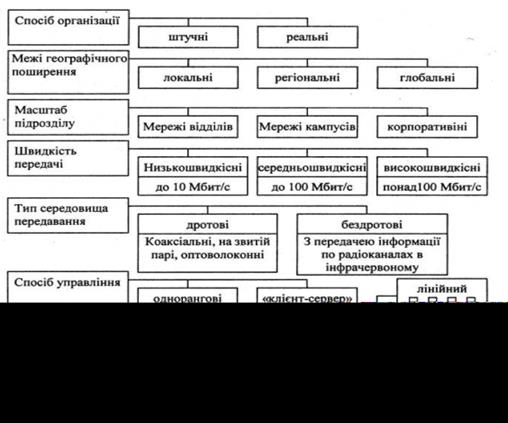

Комп' ютерні мережі класифікуються за такими ознаками:

Рисунок 5.1 Класифікація комп'ютерних мереж

Штучні мережі (псевдомережі) дають змогу зв'язувати комп'ютери разом через послідовні або рівнобіжні порти і не потребують додаткових пристроїв. Основна вада — низька швидкість передачі даних і можливість з'єднання тільки двох

комп'ютерів.

Реальні мережі дають змогу зв'язувати комп'ютери за допомогою спеціальних пристроїв комутації і фізичного середовища передачі даних. Основна вада - потреба додаткових пристроїв. Надалі, вживаючи термін " комп'ютерна мережа", матимемо на увазі реальні мережі.

Локальні мережі (LAN - Local Area Network; ЛОМ - локальні обчислювальні мережі) зв'язують користувачів одного чи декількох прилеглих приміщень будинків одного підприємства, установи. Локальні мережі набули дуже широкого поширення, оскільки зазвичай майже 80-90% інформації циркулює поблизу джерел її створення, і лише 10-20% інформації, що опрацьовується, пов'язано з віддаленими взаємодіями. Локальні мережі можуть мати будь-яку структуру, але найчастіше комп'ютери в локальній мережі пов'язані єдиним високошвидкісним каналом передачі даних. В якості каналу може використовуватися, зокрема, коаксіальний або оптичний кабель. Відстані між ПК у локальній мережі щонайбільше - до 10 км, а при використанні радіоканалів зв'язку - до 20 км. Як правило, в локальних мережах канали є власністю організацій, що спрощує їх експлуатацію.

Регіональні (міські) мережі (MAN - Metropolitan Area Network) поєднують користувачів міста, області, невеликих країн. В якості каналів зв'язку найчастіше використовуються телефонні лінії. Відстані між вузлами мережі становлять 10 -1000км.

Глобальні мережі (WAN - Wide Area Network) поєднують користувачів, розташованих по усьому світі, і часто використовують супутникові канали зв'язку, що дозволяють з'єднувати вузли мереж зв'язку і ПК, що знаходяться практично на будь-якій відстані один від одного.

Мережі відділів використовуються невеликою групою співробітників в основному з метою поділу дорогих периферійних пристроїв, додатків і даних; мають один-два файлових сервера і не більше тридцяти користувачів; звичайно не розділяються на підмережі; створюються на основі якої-небудь однієї мережевої технології; можуть працювати на базі однорангових мережевих ОС.

Мережі кампусів поєднують мережі відділів у межах окремого будинку чи однієї території площею в кілька квадратних кілометрів, при цьому глобальні з'єднання не використовуються. На рівні мережі кампуса виникають проблеми інтеграції і управління неоднорідним апаратним і програмним забезпеченням.

Корпоративні мережі поєднують велику кількість комп'ютерів на всіх територіях окремого підприємства. Для корпоративної мережі характерні:

• масштабність - тисячі користувальницьких комп'ютерів, сотні серверів, величезні обсяги збережених і переданих по лініях зв'язку даних, безліч різноманітних додатків;

• високий рівень неоднорідності - типи комп'ютерів, комунікаційного устаткування, операційних систем і додатків різні;

• використання глобальних зв'язків - мережі філій з'єднуються за допомогою телекомунікаційних засобів, у тому числі телефонних каналів, радіоканалів, супутникового зв'язку.

Функціональні можливості мережі визначаються послугами, які вона надає користувачу. Для реалізації кожної з послуг мережі і доступу користувачів до цієї послуги розробляється спеціальне програмне забезпечення. В даний час поширені дві концепції побудови такого програмного забезпечення.

План лекції

1. Що називається комп’ютерною мережею?

2. За якими ознаками та як класифікуються комп’ютерні мережі?

3. Які мережі називають глобальними, локальними, регіональними, кампусними, штучними та реальними?

Тема 5.2 Топологія фізичних зв'язків

План лекції

1. Топологія обчислювальної мережі

2. Топологія „зірка”

3. Топологія „кільце”

4. Топологія „шина”

1. Топологія обчислювальної мережі

В першу чергу необхідно обрати спосіб організації фізичних зв'язків, тобто топологію. Під топологією обчислювальної мережі розуміють конфігурацію графа, вершинам якого відповідають комп'ютери мережі (іноді ще й інше обладнання, наприклад, концентратори), а ребрам - фізичні зв'язки між ними. Комп'ютери, підключені до мережі, часто називають станціями або вузлами мережі.

Зауважимо, що конфігурація фізичних зв'язків визначається електричними з'єднаннями комп'ютерів між собою і може відрізнятися від конфігурації логічних зв'язків між вузлами мережі. Логічні зв'язки являють собою маршрути передачі даних між вузлами мережі і утворюються шляхом відповідного налагодження комунікаційного обладнання.

Вибір топології електричних зв'язків істотно впливає на більшисть характеристик мережі. Наприклад, наявність резервних зв'язків підвищує надійність мережі і дає можливість балансувати завантаження окремих каналів. Простота під'єднання нових вузлів, властива деяким топологіям, робить мережу такою, що легко розширюється.

Залежно від способу поєднання фізичних компонентів у мережі можуть застосовувати такі топології:

· топологія зірки (Star topology);

· кільцева топологія (Ring network);

· шинна топологія (Bus topology);

2. Топологія „зірка”

|

Рисунок 5.2 ЛОМ з топологією зірки

Архітектуру мережі, у якій усі вузли мережі сполучені з одним центральним вузлом, називають топологією зірки (рис.5.2). Мережа з топологією зірки - одна з найпоширеніших структур передавання. У мережах такого типу один пристрій (Switch), як правило, відповідає за маршрутизацію трафіка через себе до інших компонентів, а також відповідає за локалізацію несправностей.

До позитивних властивостей мережі з топологією зірки можна віднести такі:

· легкість керування;

· достатньо просте програмне забезпечення;

· простий потік трафіка;

· можливість швидкого пошуку несправностей;

· відносну простоту та незначні витрати при потребі нарощування мережі.

Ця топологія має ряд недоліків:

· виникнення “вузьких місць” у разі, коли трафіком керує пристрій, який розташований найвище;

· мала надійність за відсутності технічного резервування;

· часте виникнення конфліктних ситуацій, пов’язаних із втратою інформації в напрямі “згори - донизу” та “знизу -угору”.

3. Топологія „кільце”

Архітектуру мережі, при якій кожний вузол пов’язаний з двома іншими, а всі вузли разом утворюють кільце, називають кільцевою топологією (рис. 5.3).

|

Рисунок 5.3 ЛОМ з кільцевою топологією

У мережі з кільцевою топологією вузол отримує повідомлення від одного зі своїх сусідів і далі або обробляє його сам, або ретраслює іншому сусідові, причому дані поширюються колом і здебільшого лише в одному напрямі. До позитивних властивостей мережі з кільцевою топологією можна віднести такі:

· нечасті перевантаження, притаманні ієрархічний або зіркоподібній топології;

· логічна організація кільцевої мережі є відносно простою.

Ця топологія має недолік, що полягає в наявності одного каналу, який поєднує всі компоненти в кільце. Якщо відмовляє канал між двома вузлами, настає відмова всієї мережі.

Для усунення зазначеної ситуації необхідно зарезервуати канал або застосувати перемикачі для обходу вузлів, що відмовили.

4. Топологія „шина”

Рисунок 5.4. ЛОМ з шинною топологією

Архітектуру мережі, за якої усі вузли підімкнені до спільного лінійного інформаційного каналу, називають шинною топологією (рис. 5.4). Мережі із шиною топологією досить популярні в локальних мережах. Шина дозволяє, щоб кожне повідомлення приймалось усіма станціями. Відповідно в момент передавання працює одна-єдина станція у широкомовному режимі на кілька станцій.

Серед позитивних властивостей мережі із шинною топологією можна назвати такі:

· відносно просте керування трафіком між підімкненими пристроями;

· легше додати абонента до “шини”, ніж до зірки та кільця, яке має бути розірваним;

· більша надійність, оскільки на функціонування справних вузлів не зможуть впливати несправні вузли або тракти, що поєднують їх із шиною.

Дана топологія має й окремі недоліки, а саме:

· наявність одного каналу, що поєднує всі компоненти. Якщо відмовляє канал між двома вузлами, настає відмова всієї мережі;

· для усунення такої ситуації необхідно зарезервуати канал або застосувати перемикачі для обходу вузлів, що відмовили;

· важкість локалізації відмов із точністю до окремої компоненти, яку підімкнено до шини. Це зумовлюється відсутністю точок концентрації, через що проблема пошуку несправності стає важкорозвязаною.

На практиці застосовують і гібридні технології. До них можна віднести, наприклад, коміркову топологію, топологію сніжинка і т.ін. Коміркова топологія знайшла застосування лише останніми роками, і тому недостатньо досліджена на практиці. Її привабливість полягає у відносній стійкості до перевантажень та відмов. Завдяки множиності шляхів, створюваних з компонентів мережі, трафік може бути спрямований в обхід вузлів, які відмовили або зайняті. Незважаючи на те що такий підхід характеризується складністю та високою вартістю (протоколи є порівняно складними з погляду логіки роботи), численні користувачі надають перевагу комірковим мережам як надійнішим за мережі інших типів.

Контрольні питання

1. Що таке топологія мережі

2. Пояснити основні переваги та недоліки використання мережі з топологією „зірка”

3. Пояснити основні переваги та недоліки використання мережі з топологією „кільце”

4. Пояснити основні переваги та недоліки використання мережі з топологією „шина”

Тема 5.3 Технології локальних мереж

План лекції

1. Протоколи та стандарти локальних мереж. Структура стандартів ІЕЕЕ

802.х

2. Протокол LLC рівня керування логічним каналом (802.2)

1. Протоколи та стандарти локальних мереж. Структура стандартів

ІЕЕЕ 802.х.

Для спрощення та, відповідно, здешевлення апаратних та програмних рішень розробники перших локальних мереж зупинилися на спільному використанні кабелів усіма комп'ютерами мережі у режимі розподілу часу. Це дозволяє спростити логіку роботи мережі. Наприклад, відпадає необхідність контроля переповнення вузлів мережі кадрами від багатьох станцій, які вирішили одночасно обмінятися інформацією. У глобальних мережах, де відрізки кабелів, які з'єднують окремі вузли, не розглядаються як спільний ресурс, така необхідність виникає, та для розв'язання цієї проблеми у протоколи обміну інформацією вводяться занадто складні процедури керування потоком кадрів, які запобігають переповненню каналів зв'язку та вузлів мережі. Використання у локальних мережах дуже простих конфігурацій (спільна шина та кільце) поряд з позитивними мало й негативні наслідки, з-за яких найбільш неприємними були обмеження по продуктивності та надійності. Наявність тільки одного шляху передачі інформації, поділюваного усіма вузлами мережі, у принципі обмежувало перепускну здатність мережі продуктивністю цього шляху (яка ділиться у середньому на число комп'ютерів мережі), а надійність мережі - надійністю цього шляху. Тому по мірі підвищення популярності локальних мереж і розширення їх сфер застосування все більш почали використовуватися спеціальні комунікаційні пристрої - мости та маршрутизатори, - які у значній мірі знімали обмеження єдиного поділюваного середовища передачі даних. Базові конфігурації у формі спільної шини та кільця перетворилися у елементарні структури локальних мереж, які можна тепер з'єднувати одна з одною більш складним чином, утворюючи паралельні основні та резервні шляхи між вузлами. У 1980 році був створений комітет 802 по стандартизації локальних мереж, у результаті роботи якого була прийнята родина стандартів ІЕЕЕ 802.х, які містять рекомендації по проектуванню нижніх рівнів локальних мереж. Пізніше результати роботи цього комітета було покладено у основу комплексу міжнародних стандартів ISO 802.1-802.5. Ці стандарти були створені на основі дуже розповсюджених фірмових стандартів мереж Ethernet, ArcNet i Token Ring. Стандарти родини 802.х охоплюють тільки два нижніх рівні семирівневої моделі OSI - фізичний та канальний. Це пов'язано з тим, що саме ці рівні у найбільшій степіні віддзеркалюють специфіку локальних мереж. Старші ж рівні, починаючи з мережного, у значній степіні мають спільні риси як для локальних, так і для глобальних мереж. Специфіка локальних мереж також знайшла своє віддзеркалення у поділі канального рівня на два підрівня, які називають також рівнями. Канальний рівень (Date Link Layer) поділяється у локальних мережах на два підрівня:

· логічної передачі даних (Logical Link Control, LLC);

· керування доступом до середовища (Madia Access Control, MAC).

Рівень МАС з'явився з-за існування у локальних мережах поділюваного середовища передачі даних. Саме цей рівень забезпечує коректне спільне використання загального середовища, надаючи його у відповідності з визначеним алгоритмом у розпорядження тієї чи іншої станції мережі. Рівень LLC відповідає за передачу кадрів даних між вузлами із різною степінню надійності, а також реалізує функції інтерфейса із прилеглим до нього мережним рівнем. Саме через рівень LLC мережний протокол запрошує у канального рівня потрібну йому транспортну операцію з потрібною якістю. На рівні LLC існує декілька режимів роботи, які відрізняються наявністю або відсутністю на цьому рівні процедур поновлення кадрів у випадку їх втрати або скривлення, тобто, які відрізняються якістю транспортних послуг цього рівня. Протоколи рівнів МАС і LLC взаємно незалежні - кожний протокол рівня МАС може використовуватися із будь-яким протоколом рівня LLC, і навпаки. Стандарти ІЕЕЕ 802 мають достатньо чітку структуру, наведену на рис. 5.5.

|

Рисунок 5.5 Структура стандартів ІЕЕЕ 802.х

Ця виокремленню в різних фірмових технологіях спільних підходів та спільних функцій, а також погодження стилів їх опису. В результаті канальний рівень був поділений на два згаданих підрівня. Опис кожної технології поділений на дві частини: опис рівня МАС і опис фізичного рівня. Як видно з рисунка, практично у кожної технології єдиному протоколу рівня МАС відповідає декілька варіантів протоколів фізичного рівня (на рисунку наведені тільки технології Ethernet i Token Ring, але все сказане справедливо також і для інших технологій, таких як ArcNet, FDDI, 100VG-AnyLAN).

2. Протокол LLC рівня керування логічним каналом (802.2)

Протокол LLC забезпечує для технологій локальних мереж потрібну якість послуг транспортної служби, передаючи свої кадри або дейтаграмним способом, або за допомогою процедур із встановленням з'єднання та поновлення кадрів. Протокол LLC займає рівень між мережними протоколами і протоколами рівня МАС. Протоколи мережного рівня передають через міжрівневий інтерфейс дані для протокола - свій пакет (наприклад, пакет ІР, ІРХ або NetBEU), адресну інформацію про вузол призначення, а також вимоги до якості транспортних послуг, що протокол LLC повинен забезпечити. Протокол LLC розміщує пакет протокола верхнього рівня у свій кадр, який доповнюється необхідними службовими полями. Далі через міжрівневий інтерфейс протокол LLC передає свій кадр разом з адресною інформацією про вузол призначення відповідному протоколу рівня МАС, який упаковує кадр LLC у свій кадр (наприклад, кадр Ethernet).

|

Рисунок 5.6. Кадр Ethernet

В основу протоколу LLC покладено протокол HDLC (High-level Data Link Control Procedure), який є стандартом ISO. Власне стандарт HDLC є узагальнення декількох близьких стандартів, характерних для різних технологій: протокола LAP-B мереж Х.25 (стандарта, широко розповсюдженого у територіальних мережах), LAP-D, який використовується у мережах ISDN, LAP-M, який працює у сучасних модемах.

Спочатку у фірмових технологіях підрівень LLC не виокремлювався у самостійний підрівень, та і його функції розчинялися у загальних функціях протокола канального рівня. З-за великих відзнак у функціях протоколів фірмових технологій, які можна віднести до рівня LLC, на рівні LLC прийшлося ввести три типи процедур. Протокол мережного рівня може звертатися до однієї з цих процедур.

У відповідності із стандартом 802.2 рівень керування логічним каналом LLC надає верхнім рівням три типи процедур:

· LLC1 - процедура без встановлення з'єднання і без підтвердження;

· LLC2 - процедура із встановленням з'єднання і підтвердженням;

· LLC3 - процедура без встановлення з'єднання, але із підтвердженням.

Цей набір процедур є спільним для всіх методів доступу до середовища, визначених стандартами 802.3-802.5, а також стандартом FDDI і стандартом 802.12 на технологію 100VG-AnyLAN.

За своїм призначенням всі кадри рівня LLC (що називаються у стандарті 802.2 блоками даних - Protocol Date Unit, PDU) поділяються на три типи - інформаційні, керування і ненумеровані.

· Інформаційні кадри (Information) призначені для передачі інформації в процедурах із встановленням логічного з'єднання LLC2 і повинні обов'язково містити поле інформації. У процесі передачі інформаційних блоків здійснюється їх нумерація у режимі ковзного вікна.

· Кадри керування (Supervisory) призначені для передачі команд і відповідей у процедурах із встановленням з'єднання LLC2, у тому числі запитів на повторну передачу скривлених інформаційних блоків.

· Ненумеровані (Unnambered) призначені для передачі ненумерованих команд та відповідей, які виконуються у процедурах передачі інформації без встановлення логічного з'єднання, ідентифікацію і тестування LLC-рівня, а у процедурах із встановленням логічного з'єднання LLC2 - встановлення та роз'єднання логічного з'єднання, а також інформування про похибки.

Контрольні питання

1. На які два підрівні поділяється канальний рівень моделі OSI та яке

призначення цих підрівнів?

2. Які рівні моделі OSI зазвичай описуються стандартами IEEE 802.х?

3. Які типи процедур надає рівень LLC верхнім рівням моделі OSI?

4. На які типи поділяються кадри рівня LLC за своїм призначенням?

Тема 5.4 Бездротові комп’ютерні мережі

План лекції

1. Принцип та режими роботи бездротової мережі

2. Забезпечення мобільності у бездротових мережах

1. Принцип та режими роботи бездротової мережі

Безпровідні локальні мережі (Wireless Local Area Network - WLAN) - це гнучкі системи комунікації даних, впроваджені як розширення або альтернатива до кабельних LAN. Використовуючи технології радіозв'язку, безпровідні LAN передають і приймають дані через вільний простір, мінімізуючи потреби у кабельних сполученнях. Безпровідні мережі вживаються, коли користувач мобільний, прийнятна обмежена швидкість передавання даних (до величин порядку одиниць Мб/с) і наявний потрібний спектр частот.

Безпровідні LAN використовують електромагнітні хвилі (радіо- або інфрачервоного діапазону) для обміну інформацією між однією точкою та іншою безвідносно до будь-якого іншого фізичного сполучення. Радіохвилі часто називають радіоносіями, оскільки вони просто здійснюють функцію донесення енергії сигналу до віддаленого приймача. Дані, що передаються, переносяться на радіоносій і потім виділяються на приймальному кінці; це називають модуляцією носія інформацією, призначеною для передавання. Коли дані перенесені на частоту носія, тобто здійснений процес модуляції, то радіосигнал займає певну смугу частот. Багато радіоносіїв можуть співіснувати в тому самому просторі та в той самий час без інтерференції один з одним, якщо радіохвилі передаються на різних частотах. Для виділення даних радіоприймач повинен бути настроєний на одну радіочастоту, тоді як всі інші частоти не пропускаються вхідними колами та фільтрами приймача. Кінцеві користувачі отримують доступ до безпровідної LAN через безпровідні мережеві адаптери, які вставляються у комп’ютери подібно до звичайних мережевих карт або можуть бути інтегровані з ними. Безпровідні мережеві адаптери забезпечують інтерфейс між клієнтською мережевою операційною системою (Network Operating System - NOS) та радіохвилями через антену. Природа безпровідного сполучення прозора для NOS. Стандарт IEEE 802.11 є першим стандартом виробів WLAN, опрацьованим міжнародно визнаним незалежним органом. Це важливий крок у розвитку систем безпровідних локальних мереж, бо їх виготівники можуть використовувати компоненти своїх WLAN, отримані від різних виробників, що сприяє оптимізації експлуатаційних характеристик таких мереж.

Стандарт 802.11 визначає два типи безпровідних мереж - систему базових послуг (Basic Service Set - BSS) і розширену систему послуг (Extended Service Set -ESS).

Стандарт 802.11 визначає два типи безпровідних мереж - систему базових послуг (Basic Service Set - BSS) і розширену систему послуг (Extended Service Set -ESS).

Система базових послуг (BSS) - це повністю безпровідна система і звичайно вбудовується в ПК або в портативний ПК (notebook) з безпровідною мережевою картою. Станції оперують у незалежній системі базових послуг (IBSS ~ Independent Basic Servіce System) і комунікуються через безпровідні мережеві адаптери безпосередньо одна з одною, так що непотрібно встановлювати жодної інфраструктури (рис. 5.7). Це те, що називають незалежною конфігурацією або одноразовою мережею. Вона проста для оперування, однак її недоліком є обмеженість області охоплення. Такі мережі звичайно не потребують адміністрування або попереднього конфігурування. Стандарт визначає правила, яких повинна дотримуватися кожна станція для забезпечення коректного доступу до безпровідного середовища. Він забезпечує методи для вирішення запитів про використання середовища таким чином, щоб максимізувати пропускну здатність для всіх користувачів в основній системі послуг.

Точка доступу (Access

Точка доступу (Access

Point - AP) - це пристрій передавання / приймання (трансівер), який обслуговує станції BSS, може підтримувати малу групу користувачів і фунціонувати всередині простору розміром до сотні метрів (рис. 5.8). Кожна точка доступу може об’єднувати багатьох клієнтів; конкретна кількість залежить від кількості та природи введених передавальних каналів. Багато реальних застосувань діють, коли окрема точка доступу до послуг має 15..50 клієнтських пристроїв. Точка доступу, діючи як повторювач, може розширити обсяг незалежної мережі, подвоюючи відстань між ПК з безпровідним зв'язком.

|

Об'єднання систем базових послуг називається розширеною системою послуг (ESS). ESS є типом мережі, яка призначена для сполучення безпровідних станцій з розподільчою системою через одну або більше точок доступу, тобто визначає конфігурацію з інфраструктурою, в якій точка доступу є частиною розподільчої системи (рис. 5.9). Слід відзначити, що стандарт 802.11 визначає тільки інтерфейс через вільний простір, тобто інтерфейс між станціями, а також між станціями та точками доступу. З розподільчою системою область охоплення може бути розширена з урахуванням властивостей цієї системи, яка може бути, наприклад, кабельною мережею. Якщо точка доступу сполучена з кабельною мережею, то кожен клієнт може мати доступ як до ресурсів сервера, так і до ресурсів інших клієнтів (мережа з послугами клієнт-сервер, рис. 5.10.). Мережа BSS обмежена у відстані, бо всі станції повинні “бачити” або “чути” одна одну. Розширена система послуг (ESS) створює мережу із збільшеною відстанню. Точки доступу не тільки забезпечують комунікацію з кабельною мережею, але також підтримують посередній трафік безпровідної мережі в безпосередній околиці. Багато точок доступу можуть забезпечити покриття безпровідним зв'язком для всього будинку або кампусу.

2. Забезпечення мобільності у бездротових мережах

В будь-який момент часу мобільний ПК, оснащений безпровідним адаптером, пов'язаний з певною точкою доступу та її коміркою. Під коміркою (cell) розуміють область охоплення для однієї точки доступу. Якщо області охоплення різних точок доступу перекриваються між собою, то можливо переміщатися (блукати ~ roam) із однієї комірки (або мікрокомірки) до іншої без переривання мережевого сполучення (рис. 5.11). Точка доступу повідомляє безпровідній станції рівень свого сигналу і якщо яка-небудь інша точка доступу має сильніший сигнал, то станція вирішує перемкнутися до іншої точки доступу. Це здійснюється без відома користувача. На рис 5.11 показано приклад мережі, в якій є три різні комірки, при чому блукання можливе між комірками 1 і 2. При переміщенні від комірки 2 до комірки 3 сполучення з мережею може бути втрачене.

Рисунок 5.12 Приклад мережі з трьома комірками

Стандарт забезпечує згадані послуги з такою функціональністю: блукання всередині ESS, різні швидкості в BSS, а також управління живленням (станції можуть вимикати свої передавачі для збереження енергії). Така організація дозволяє точці доступу координувати дії всіх станцій в основній області послуг і дозволяє правильне обслуговування трафіку даних. Точка доступу маршрутизує дані між станціями та від станцій до мережевого сервера і навпаки. Звичайно безпровідні мережі керуються з центральної точки доступу, що забезпечує кращу пропускну здатність.ля вирішення окремих проблем топології проектант мережі може вибрати точки розширення (Extension Point - EP) для збільшення кількості точок доступу в мережі (рис. 5.13). Точка розширення виглядає і функціонує подібно до точки доступу, однак точка розширення не мусить межувати з кабельною мережею, як точка доступу. Функцією точки розширення, як вказує її назва, є розширення меж мережі через ретрансляцію сигналів від клієнтів до точок доступу або до інших точок розширення. Точки розширення можуть бути

|

розміщені одна за одною у послідовності передавання повідомлень від точок доступу до розташування клієнтів як естафета.

Як останній засіб для встановлення радіозв'язку в безпровідних мережах розглянемо спрямовані антени. Нехай наявна безпровідна мережа A в одному будинку і необхідно розширити її на виділений будинок B, розташований на відстані біля 1 км. Одним з розв’язань є встановлення спрямованих антен на обидвох будинках (рис. 5.14). Антена на будинку A сполучена з кабельною мережею через точку доступу. Антена на будинку B безпосередньо сполучена з точкою доступу в цьому будинку, що забезпечує тут здатність до сполучень в безпровідній LAN.

Рисунок 5.14 Використання спрямованих антен

Контрольні питання

1. Які переваги та недоліки безпровідних мереж від кабельних?

2. Які функції виконує точка доступу?

3. Які функції виконує спрямована антена?

4. Які функції виконує точка розширення та чим вона вдрізняється від точки доступу?

5. Як функціонує мережа з інфраструктурою?

Розділ 6. ІР - адресація

|

|